Na początku lipca 2023 roku ENISA opublikowała raport na temat zagrożeń cybernetycznych dla europejskiego sektora ochrony zdrowia. Sektor ten został wybrany ze względu na jego olbrzymie znaczenie dla obywateli wszystkich państw europejskich.

Omawiany raport analizuje cyberincydenty w obszarze w Europie w okresie od stycznia 2021 do marca 2023. Badania obejmują podmioty takie jak:

- podmioty świadczące opiekę zdrowotną, społeczno-sanitarną, stomatologiczną, służby ratunkowe oraz instytucje zdrowia psychicznego;

- laboratoria referencyjne oraz podmioty prowadzące działalność badawczą;

- podmioty wytwarzające produkty farmaceutyczne oraz wyroby medyczne;

- organy i agencje ds. zdrowia w europejskich państwach i Unii Europejskiej;

- organizacje ubezpieczeń społecznych;

- podmioty świadczące usługi specjalne.

Badanie przeprowadzono z wykorzystaniem metodologii Cybersecurity Threat Landscape. Analiza odbyła na podstawie informacji o incydentach, które wystąpiły w państwach członkowskich UE i krajach sąsiadujących, tj. Norwegii, Szwajcarii i Wielkiej Brytanii. Nie jest to jednak pełna lista incydentów, ponieważ ENISA bazowała na danych uzyskanych z otwartych źródeł oraz własnych działań wywiadowczych. Pozwoliły one jednak na wskazanie głównych zagrożeń.

Zagrożenia

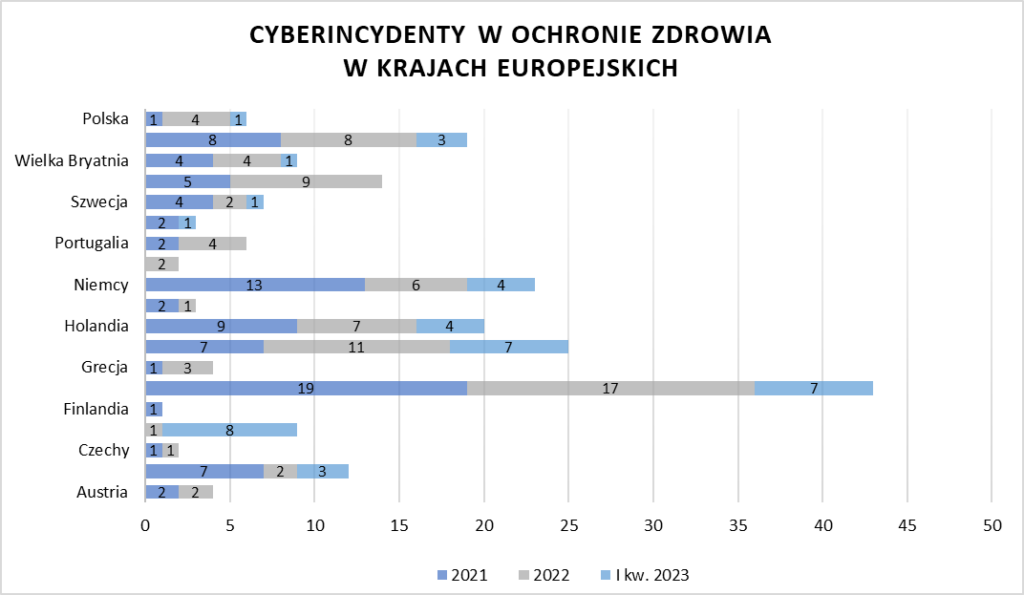

Badanie wykazało, że w 2021 roku odnotowano 91 incydentów, w 2022 roku 84 incydenty, a od stycznia do końca marca 2023 roku, czyli tylko przez pierwsze trzy miesiące roku, już 40 incydentów. Należy jednak zauważyć, że na liczbę incydentów wpływa wiele czynników. Większa liczba zgłoszonych incydentów niekoniecznie oznacza rzeczywiste zwiększenie liczby cyberataków czy też wzrost ich znaczenia. Zmiany te mogą wynikać z:

- rozwoju technologii i stosowanych metod do wykrywania cyberataków oraz zwiększania możliwości w zakresie analizy cyberzagrożeń,

- obowiązku zgłaszania incydentów na mocy prawa europejskiego lub krajowego,

- większej liczby incydentów odnotowanych w źródłach OSINT w skutek koncentracji mediów i opinii publicznej na określonym sektorze, ze względu na wyjątkowe wydarzenia (np. sektor medyczny w czasie pandemii Covid-19),

Poniższy wykres przedstawia cyberincydenty w europejskiej ochronie zdrowia, z podziałem na kraje i lata, w których wystąpiły. Ze względu na różnicę w populacji oraz różne możliwości raportowania w uwzględnionych w badaniu krajach, dane te nie odzwierciedlają w pełni stanu cyberprzestępczości w europejskiej ochronie zdrowia. Wyniki badań podkreślają jednak wagę tego problemu. Pod względem typów organizacji dotkniętych atakami, zdecydowanie najczęstszym celem cyberprzestępców są szpitale.

Źródło: opracowanie własne na podstawie: ENISA, ENISA threat landscape: health sector THREAT LANDSCAPE: HEALTH SECTOR, czerwiec 2023

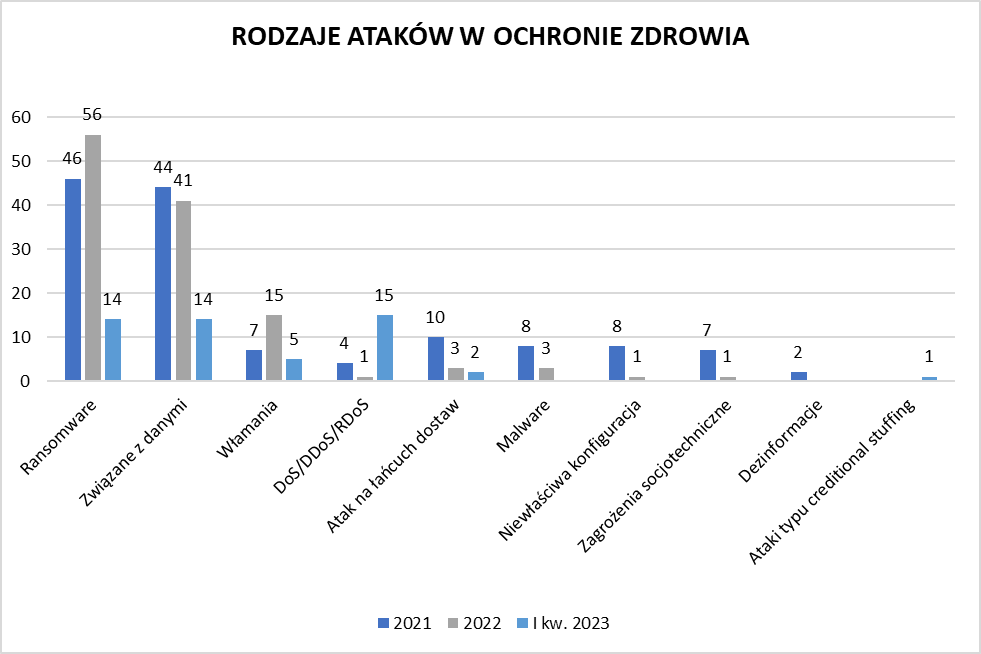

Pod względem rodzaju ataków wyraźnie przeważały ataki ransomware, które stanowiły 37%, oraz te związane z wypłynięciem danych, stanowiące 32%. Poniższy wykres przedstawia również inne ataki na ochronę zdrowia w Europie ujawnione od stycznia 2021 roku do marca 2023 roku.

Źródło: opracowanie własne na podstawie: ENISA, ENISA threat landscape: health sector THREAT LANDSCAPE: HEALTH SECTOR, czerwiec 2023

Podmioty zagrażające cyberbezpieczeństwu

Raport wskazuje podmioty, które zagrażają cyberbezpieczeństwu w sektorze ochrony zdrowia. Są to:

- Cyberprzestępcy – ich celem jest zysk finansowy Najczęściej stosowana metoda to kradzież danych, a następnie żądanie okupu.

- Hakerzy do wynajęcia – osoby działające na zlecenie.

- Sponsorowane przez państwo – podmioty stanowiące zagrożenie są zwykle wspierane przez rząd danego kraju i opłacane w celu atakowania infrastruktury przeciwnego kraju.

- Haktywiści – zazwyczaj motywowani politycznie, społecznie lub ideologicznie. Atakują ofiary w celu uzyskania rozgłosu lub wprowadzenia zmian.

W raporcie uwzględnione zostały również sytuacje, wynikające z błędów ludzkich, błędów konfiguracyjnych oraz złych praktyk bezpieczeństwa.

Motywacje

W raporcie uwzględniono następujące motywacje sprawców ataków:

- ataki, których celem jest zysk finansowy (83% wszystkich ataków), np. wymuszenie, sprzedaż skradzionych danych itp.;

- ataki motywowane ideologicznie (10% wszystkich ataków), czyli ataki powiązane z działalnością haktywistyczną oraz istniejącą wyraźną deklaracja dotyczącą celu ataku;

- szpiegostwo (1% wszystkich ataków), których celem jest gromadzenie informacji.

Pozostałe 6% ataków to incydenty, które były skutkiem niecelowych działań oraz te, których motywacje nie są znane.

Rodzaje danych w sektorze ochrony zdrowia zagrożone atakami

Cyberincydenty mają wpływ na kilka rodzajów danych:

- Elektroniczna dokumentacja pacjentów, w tym dane osobowe oraz historia medyczna. Są to dane wrażliwe i kluczowe dla odpowiedniego leczenia pacjenta, zawierają takie informacje jak np. alergie czy przeciwwskazania do przyjmowania leków.

- Medyczne systemy i usługi informacji zdrowotnej, np. wizyty, usługi laboratoryjne, usługi farmaceutyczne, zautomatyzowany system monitorowania opieki zdrowotnej itp.

- Niemedyczne systemy i sieci informatyczne, które nie są wykorzystywane do opieki nad pacjentami, np. strona internetowa instytucji, systemy administracyjne itp.

- Dane korporacyjne i dane związane z personelem, czyli informacje poufne, ale niezwiązane z opieką zdrowotną.

- Własność intelektualna, czyli np. informacje związane z patentami, teorie i wyniki związane z badaniami naukowymi.

Podsumowanie

- Przedstawione w raporcie dane sygnalizują skalę cyberzagrożeń w europejskiej ochronie zdrowia, jednak ze względu na ograniczenia w dostępie do danych, nie jest to całkowity obraz.

- Zdecydowanie najczęściej dochodzi do ataków typu ransomware i związanych z wyciekiem lub utratą danych.

- Ponad 80% ataków jest motywowana zyskiem finansowym.

- Ataki na ochronę zdrowia obejmują nie tylko elektroniczną dokumentację pacjentów, ale również niemedyczne systemy informatyczne, dane korporacyjne, dane związane z personelem oraz własność intelektualną.

- Cały raport dostępny jest TUTAJ.